Contexto tecnopolítico

Conceptos de base tecnopolíticos relacionados con la autodefensa digital

La tecnología es política

Partimos del siguiente contexto: existe una lucha por el control de la tecnología (por conocerla y ser capaz de adaptarla). En dicho proceso hay una lucha por el control y mediación tecnológica del mundo, por lo que controlar la tecnología es controlar el mundo.

La tecnología es política porque no es neutra: siempre encarna decisiones sobre quién tiene poder, qué problemas se priorizan y quién se beneficia o queda excluido. Dicho de otra forma, cada infraestructura técnica implica una forma de organizar la sociedad.

Vivimos en una sociedad capitalista y la sociedad nos organiza de forma capitalista, respecto a la tecnología y en Internet. Si queremos superar eso, parte de la filosofía hacker es crear espacios independientes del capital en la red. Redes descentralizadas, software libre, que den independencia a la clase trabajadora como sujeto y cree nuevas estructuras sobre estos proyectos.

La tecnología va hacia donde quiera que vaya el que la sustenta. En este caso, el dinero, el capital y finalmente los monopolios.

¿Cuál es el problema?

Los gigantes de la web son tan poderosos que ejercen un dominio técnico, económico, cultural y político sobre nuestras sociedades. Estas dominaciones plantean muchos problemas para nuestras libertades 1:

- El capitalismo de la vigilancia

- Deriva democrática

- Cierre a una visión única de la sociedad

- Centralización de los datos y de la atención

Pirámide del capitalismo digital.

La información es poder

La información es un conjunto organizado de datos y metadatos procesados que constituyen un mensaje que cambia el estado de conocimiento del sujeto o sistema que recibe dicho mensaje.

Por lo tanto, cuando hablamos del extractivismo de datos nos referimos a un proceso global donde se extraen grandes volúmenes de datos de las personas (datos de nuestra intimidad, cotidianiedad y subjetividad) para las ganancias económicas de grandes monopolios tecnológicos a costa de nuestra seguridad y de la libertad para decidir sobre nuestra autonomía en internet. Paola Ricaurte menciona en “Descolonizar y despatriarcalizar las tecnologías”, Paola Ricaurte Quijano (2023) comenta lo siguiente 2:

“Los datos que se generan por existir, por vivir nuestra cotidianidad y por tener un cuerpo, son en realidad tomados a pesar de nuestra voluntad, porque estamos obligadas a entregarlos o por el quebrantamiento de la subjetividad que, a su vez, diluye la voluntad. Consentimos ser despojados para continuar participando de la vida social.”

“El costo de la captura de la vida se traduce en el análisis y la mercantilización de los ritmos y códigos de nuestro cuerpo, nuestras pulsiones, nuestros deseos, nuestras fobias y afectos, nuestro iris, nuestro rostro, nuestras expresiones de protesta en el espacio público, nuestra movilidad colectiva, nuestros saberes.”

No existe un consentimiento libre, claro, informado y retractable sobre la extracción de nuestros datos y mercantilización de los mismos. Sólo nos queda aceptar sus reglas del juego y pensar si estamos de acuerdo o en desacuerdo, resultando esta última opción en la exclusión social.

El valor de los datos

Capitalismo de Vigilancia

El concepto capitalismo de vigilancia acuñado por Zuboff, plantea que a comienzos de los 2000 Google, descubrió que la captura de datos de comportamiento de sus usuarios, el cual tenía como objetivo mejorar los servicios, podía ser usado para otros fines. Este descubrimiento casi por casualidad, el cual podríamos decir se produjo por efecto serendipia, es decir, un descubrimiento o hallazgo afortunado, valiosos e inesperado que se produce de manera accidental o casual 3.

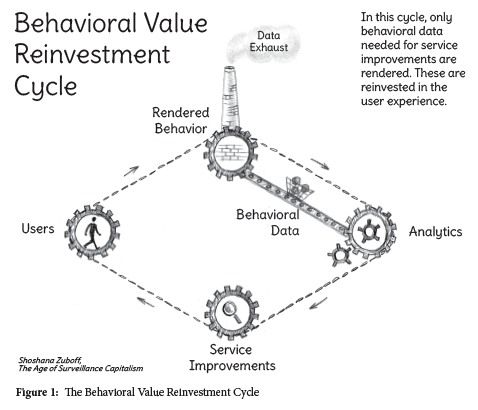

El ciclo de reinversión del valor conductual. La era del capitalismo de la vigilancia, Shoshana Zuboff (2020)

El capitalismo de vigilancia consiste en “la extracción, sin consentimiento por parte de los usuarios, de los metadatos asociados a sus interacciones con servicios digitales o aparatos inteligentes».

Estos datos, capturan todo tipo de información: fecha, hora, idioma, localización geográfica, frecuencia, contenido, perfil de navegación, todos estos datos y muchos más agregados en un nivel de escala no pensado antes (cientos de millones de usuarios), permiten desarrollar perfiles y modelar sistemas predictivos de conducta muy confiables, lo que algunos llaman la primera ola de la Inteligencia Artificial, o la IA de Internet, la cual se basa en el uso de algoritmos de IA como motores de recomendación (predicciones de comportamiento).

El resultado de estas predicciones de comportamiento son un activo que se venden a anunciantes como una forma de mejorar sus sistemas de marketing, desarrollando publicidad totalmente personalizada.

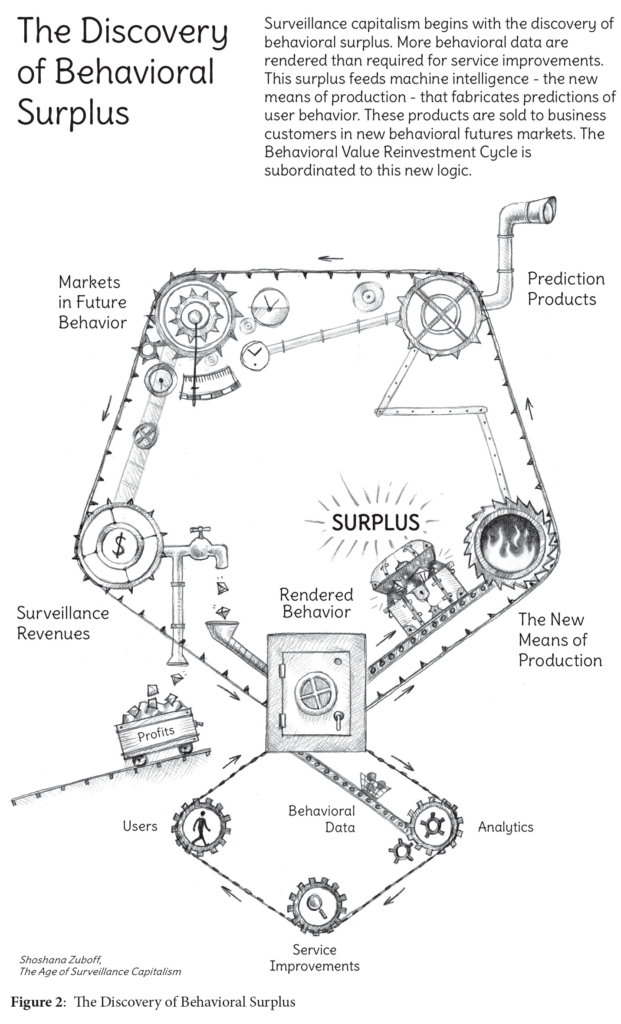

Descubrimiento del excedente conductual. La era del capitalismo de la vigilancia, Shoshana Zuboff (2020)

Shoshana Zuboff en su libro “La era del capitalismo de la vigilancia” 4 recoge las consecuencias del avance del capitalismo. Hoy se acumula un enorme volumen de riqueza y poder en unos llamados «mercados de futuros conductuales» en los que se compran y se venden predicciones sobre nuestro comportamiento, y hasta la producción de bienes y servicios se supedita a un nuevo «medio de modificación de la conducta». La amenaza que se cierne sobre nosotros no es ya la de un Estado «Gran Hermano» totalitario, sino la de una arquitectura digital omnipresente: un «Gran Otro» que opera en función de los intereses del capital de la vigilancia. El exhaustivo y turbador análisis de Zuboff pone al descubierto las amenazas a las que se enfrenta la sociedad del siglo XXI: una «colmena» controlada y totalmente interconectada que nos seduce con la promesa de lograr certezas absolutas a cambio del máximo lucro posible para sus promotores, y todo a costa de la democracia, la libertad y nuestro futuro como seres humanos. Sin apenas resistencia en la legislación o en la sociedad, el capitalismo de la vigilancia va camino de dominar el orden social y determinar el futuro digital… si no se lo impedimos antes.

Al inicio, define Capitalismo de Vigilancia como 4:

- Nuevo orden económico que reclama para sí la experiencia humana como materia prima gratuita aprovechable para una serie de prácticas comerciales ocultas de extracción, predicción y ventas.

- Lógica económica parasítica en la que la producción de bienes y servicios se subordina a una nueva arquitectura global de modificación conductual.

- Mutación inescrupulosa del capitalismo caracterizada por grandes concentraciones de riqueza, conocimiento y poder que no tienen precedente en la historia humana.

- El marco fundamental de una economía de la vigilancia.

- Amenaza tan importante para la naturaleza humana en el siglo XXI como lo fue el capitalismo industrial para el mundo natural en los siglos XIX y XX.

- Origen de un nuevo poder instrumentario que impone su dominio sobre la sociedad y plantea alarmantes contradicciones para la democracia de mercado.

- Movimiento que aspira a imponer un nuevo orden colectivo basado en la certeza absoluta.

- Expropiación de derechos humanos cruciales que perfectamente puede considerarse como un golpe desde arriba: un derrocamiento de la soberanía del pueblo.

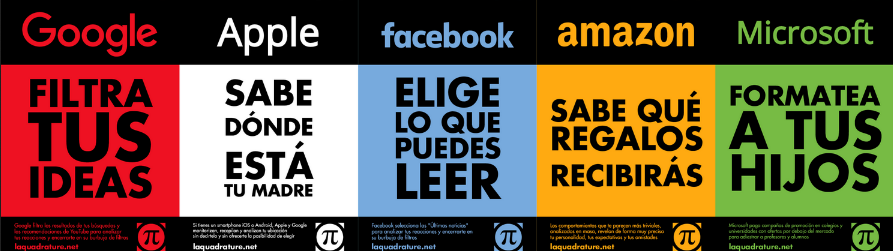

Campaña de carteles GAFAM. La Quadrature du Net..

Escándalos en derechos digitales

A continuación, mencionamos brevemente algunos de los escándalos en derechos digitales más conocidos (no quita que haya más).

Chat Control

Los estados y grandes monopolios digitales quieren saber qué se dice y quién lo dice, excusándose en la lucha contra el abuso sexual en menores. Quieren tener el control total sobre las aplicaciones de mensajería, correo electrónico y contenido en la nube, acabando con el cifrado de extremo a extremo y sin tener en cuenta los riegos asociados y la falta de proporcionalidad.

Chat Control es la legitimación de la vigilancia masiva en contra nuestros derechos fundamentales. Es una iniciativa legislativa europea que propone a las empresas tecnológicas que tienen que vigilar el contenido que hay dentro de los chats en búsqueda de abuso sexual en menores.

España es uno de los más radicales. Fernando Grande-Marlaska, ministro de Interior español, es uno de los grandes defensores de esta iniciativa en Europa. En un documento filtrado en 2023, el ministro exponía que es “imperativo que tengamos acceso a los datos” y “es igualmente imperativo que tengamos la capacidad de analizarlos, sin importar cuán grande sea el volumen”.

Filtraciones de Snowden

En 2013, Edward Snowden, antiguo empleado de la CIA y de la Agencia de Seguridad Nacional (NSA), reveló secretos sobre cómo la NSA espiaba a millones de personas, recopilando datos de llamadas telefónicas, correos electrónicos y más. El periodista Glenn Greenwald en su libro “Sin un lugar donde esconderse” 5 contó en primicia mundial los programas de vigilancia PRISM 6, XKEYSCORE 7 y TEMPORA 8.

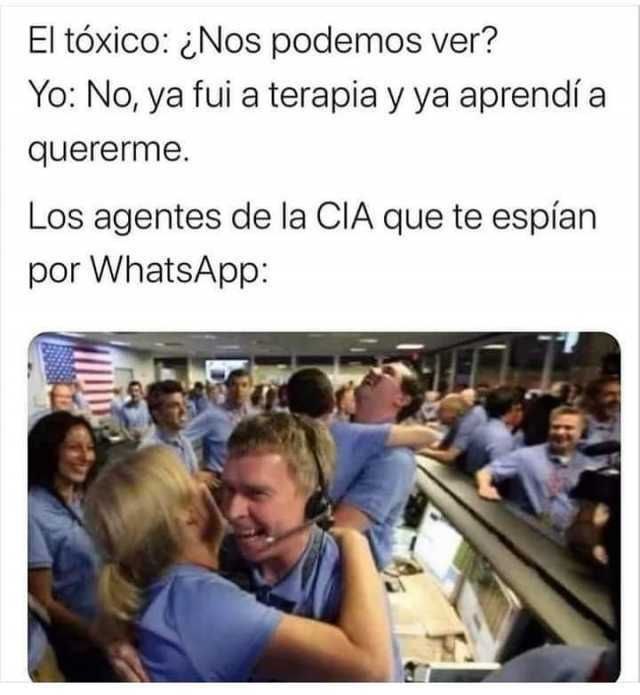

Meme sobre el espionaje masivo.

Facebook y Cambridge Analytica

En la década de 2010, la consultora británica Cambridge Analytica recopiló datos de millones de usuarios de Facebook sin su consentimiento informado, principalmente para utilizarlos con un fin de propaganda política y manipulación del comportamiento a gran escala.

También hay casos similares con el Brexit 9 y se asume que la desinformación en redes sociales afecta como algo normal en lo que llaman democracia y no lo es 10.

Cambridge Analytica.

Efecto panóptico

Todos estos escándalos y la aceptación de la vigilancia masiva crea un efecto panóptico en nosotres mismes. Sentir que nuestros actos estén bajo inspección, nos hace rechazar pensamientos o actos subversivos. Esto conlleva una revolución en el comportamiento humano para que no nos cuestionemos ciertos paradigmas establecidos por convención social.

Efecto panóptico.

Violencias digitales

La violencias digitales son muy comunes en la cotidianedad de muchas personas. De la Guía de resistencia digital entre amigas. En la red no navegas sola. Cultivando Género A.C. (2021) 11 hemos extraido lo siguiente:

¿Qué son las violencias digitales?

“Son actos actos de violencia de género cometidos instigados o agravados, en parte o totalmente, por el uso de las Tecnologías de la Información y la Comunicación (TIC), plataformas de redes sociales y correo electrónico; y causan daño psicológico y emocional, refuerzan los prejuicios, dañan la reputación, causan pérdidas económicas y planten barreras a la participación en la vida pública y pueden conducir a formas de violencia sexual y otras formas de violencia física.”

- Acceso o control no autorizado Cuando alguien entra a tus cuentas sin que tú estés de acuerdo o le dieras autorización.

- Control y manipulación de la información Alteran o modifican información que tenías en tus redes sociales o en tu correo, sin que tú estuvieras de acuerdo o te dieras cuenta.

- Suplantación y robo de identidad Se hacen pasar por ti, crea un perfil idéntico al tuyo.

- Monitoreo y acecho Vigilancia a tu perfil y redes sociales.

- Expresiones discriminatorias Comentarios ofensivos sobre tu persona, tus ideas, apariencia física, tus gustos, tus creencias, tus opiniones, o tu identidad.

- Acoso Se puede dar de varias formas, por ejemplo el envío de muchos mensajes, comentarios en tus redes sociales, que te manden fotos o imágenes que tú no solicitaste, incluso aunque tú hayas pedido que dejaran de hacerlo.

- Amenazas Que te envíen un mensaje con contenido violento o también que hagan comentarios agresivos con la intención de dañarte, amenazándote a ti o a tus personas cercanas.

- Difusión de información personal o íntima Compartir o publicar información privada o datos tuyos (dirección, teléfono, nombre completo), fotografías, vídeos, o capturas de pantalla tuyas donde sales en ropa interior, desnuda o semi desnuda, por supuesto ¡sin tu autorización!

- Extorsión Alguien te obligó a hacer algo que no querías y si no lo hacías esa persona te amenazó con dañar a alguien o publicaría información tuya.

- Desprestigio Comparte información o fotos, que pueden ser falsas o no, con la intención de dañarte y hacerte ver como una persona que no eres.

- Abuso sexual relacionado a la tecnología Te obligó a mantener alguna relación (virtual o física), tocar o realizar alguna práctica sexual sin que tú quisieras o dieras tu consentimiento y te contactó a través de redes sociales, llamadas telefónicas o a través de cualquier dispositivo electrónico.

- Afectaciones a canales de expresión Alguien ha dejado fuera de las redes sociales e internet tus ideas.

- Omisiones por parte de actores con poder regulatorio Las autoridades, los y las profesoras, o el personal directivo de tu escuela mostraron falta de interés o acción para solucionar o castigar los ataques digitales que enfrentaste.

¿Alguna esperanza? Soberanía o autonomía tecnológica

El concepto de soberanía tecnológica se relaciona con el de la soberanía alimentaria y al igual que este promueve la gestión social de los recursos digitales en pro del desarrollo local, la autonomía y la solidaridad.

La Autonomía Tecnológica es el horizonte en el cual las comunidades toman control de la tecnología para ponerla al servicio de las necesidades e intereses colectivos. La lucha por esta autonomía es una lucha por la colectivización y liberación de los medios tecnológicos, hoy en manos de la dominación capitalista y tecnocrática.

Es poner la tecnología para que sirva a las personas y que esté al servicio de defender y ampliar derechos humanos. En vez de responder a un modelo mercantil. Tiene un enfoque comunitario de uso de herramientas, poder reparar, tener la capacidad de poseer, autoorganizar y autogestionar nuestras herramientas tecnológicas. Saber qué usar y auditar todo el código desde el individuo es inabarcable. Debe haber mecanismos de autogestion y poner en comun el elegir que usamos y promovemos. Delegamos en comunidades afines en las que confiamos y lo respaldan.

Banquete de las GAFAM, Péhä ‘17.

-

“Descolonizar y despatriarcalizar las tecnologías”, Paola Ricaurte Quijano (2023). ↩︎

-

“La era del capitalismo de la vigilancia”, Shoshana Zuboff (2019). ↩︎ ↩︎

-

Una red opaca de anuncios en Facebook simula movimientos sociales masivos a favor del Brexit duro. eldiario.es ↩︎

-

¿La desinformación afectará a las próximas elecciones? Sí, pero no sabemos cómo. Público. ↩︎

-

Guía de resistencia digital entre amigas. En la red no navegas sola. Cultivando Género A.C. (2021) ↩︎